Configuration

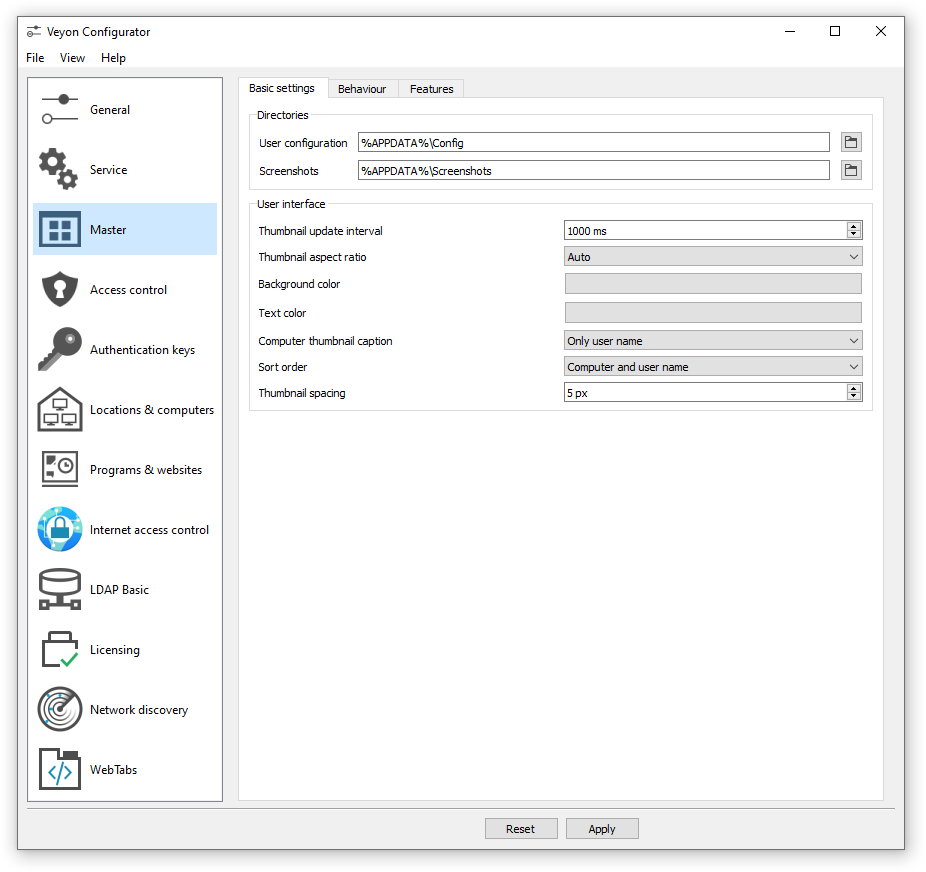

Pour commencer l’installation, démarrez Veyon Configurateur si cela n’a pas déjà été fait automatiquement après l’installation. Avec ce programme, une installation locale de Veyon peut être configurée et personnalisée. L’interface utilisateur graphique est divisée en différentes pages de configuration liées à un sujet ou à un composant. Selon les plugins installés, il peut y avoir des pages de configuration supplémentaires.

La Référence de configuration décrit toutes les pages de configuration et les options de configuration avec leurs définitions individuelles et leurs valeurs de configuration possibles.

Aperçu

Les paramètres de base de la page de configuration Général s’appliquent à tous Composants de Veyon. Ceux-ci incluent les paramètres pour Interface de l’utilisateur, Journalisation, Authentification ainsi que Répertoire objets réseau qui stocke les emplacements et les ordinateurs affichés dans le maître Veyon.

Les paramètres sur la page de configuration Service influent sur les fonctionnalités du service Veyon et sont utilisés pour le réglage précis et l’adaptation en vue de la mise en œuvre de scénarios d’application spéciaux. Pour un bon fonctionnement, les paramètres par défaut ne doivent normalement pas être modifiés.

Tous les paramètres de la page de configuration Maître n’affectent que le comportement et les fonctions de l’application Veyon Maître et s’appliquent à l’ensemble du système pour tous les utilisateurs.

Indication

Pour vous familiariser rapidement avec le logiciel, il vous suffit d’ajouter un emplacement et des ordinateurs individuels sur la page de configuration Emplacements & ordinateurs. Une fois que la configuration a été exported to all computers l’application Veyon Maître peut déjà être démarrée et utilisée. Assurez-vous que l’utilisateur employé lors de la connexion existe avec le même mot de passe sur tous les ordinateurs.

Authentification

Pour accéder à un ordinateur exécutant le service Veyon, l’utilisateur qui accède doit d’abord s’authentifier, c’est-à-dire qu’il doit prouver son identité et son autorisation d’utilisation. Sinon, un accès illimité de n’importe quel utilisateur à un ordinateur exécutant le service Veyon serait possible. L’accès sans authentification n’est pas pris en charge. La configuration se fait via la page de configuration Général dans la section Authentification dans le Configurateur Veyon.

Méthodes d’authentification

En gros, Veyon propose deux méthodes d’authentification différentes: l’authentification par fichier clé et l’authentification par connexion.

L’authentification de fichier de clé est basée sur Cryptographie-clé-publique, ce qui signifie qu’une clé publique et une clé privée associée sont utilisées. Seuls certains utilisateurs peuvent avoir accès à la clé privée. À chaque demande de connexion, le service Veyon envoie au maître Veyon une séquence de caractères aléatoires, que le maître Veyon doit signer de manière cryptographique à l’aide de la clé privée. La signature est renvoyée au service Veyon et vérifiée avec la clé publique correspondante. Cette vérification ne réussit que si la signature a été générée avec la clé privée appropriée. L’authenticité de la contrepartie est alors garantie. Si la vérification de la signature échoue, la connexion est fermée.

Avec authentification de connexion, Veyon Master crypte le nom d’utilisateur et le mot de passe de l’utilisateur accédant (par exemple, l’enseignant) et envoie ces données au service Veyon sur l’ordinateur distant. Le service Veyon lance ensuite une connexion utilisateur interne sur le système local à l’aide des informations d’identification décryptées. En cas de succès, le nom d’utilisateur et le mot de passe sont corrects et l’authenticité de la contrepartie est garantie. Si la connexion échoue, la connexion est fermée. Cette méthode nécessite que des comptes d’utilisateurs identiques existent sur tous les ordinateurs. Par conséquent, l’utilisation de cette méthode n’a de sens qu’en conjonction avec un service d’annuaire central (utilisateur) tel qu” ActiveDirectory ou LDAP.

Les deux méthodes présentent des avantages et des inconvénients, de sorte que le choix de la bonne méthode dépend de l’environnement, des exigences de sécurité et du désir de confort de l’utilisateur.

Authentification par un fichier clé

Avantages |

Inconvénients |

|---|---|

|

|

Authentification de l’identification

Avantages |

Inconvénients |

|---|---|

|

|

La méthode d’authentification respective peut être choisie et configurée comme décrit dans la section Authentification dans la référence de configuration.

Gestion de clé

Pour utiliser l’authentification par fichier de clé, vous devez d’abord créer une paire de clés composée d’une clé publique et d’une clé privée. La page de configuration Clés d’authentification est disponible à cet effet. Une nouvelle paire de clés est générée via le bouton Créer une paire de clés. Un terme court et concis tel que enseignant devrait être choisi comme nom. Ensuite, un groupe d’accès doit être défini pour les clés privées et publiques. Seuls les utilisateurs autorisés à accéder aux ordinateurs à l’aide de Veyon Maître doivent être membres du groupe d’accès défini pour les clés privées. La clé publique doit être affectée à un groupe d’accès global afin que la clé soit lisible par tous les utilisateurs et le système d’exploitation.

Une fois l’authentification du fichier de clés configurée et fonctionnant avec un ordinateur client, les clés peuvent également être transférées sur un lecteur réseau partagé et les Répertoires de fichier clé peut être modifié en conséquence. Sur les ordinateurs clients, seule la configuration de Veyon doit être importée, tandis que les fichiers de clés ne doivent pas nécessairement être importés manuellement.

Attention

Le fichier de clé privée ne peut être accessible qu’aux utilisateurs qui devraient avoir accès à d’autres ordinateurs. Si le fichier est stocké sur un lecteur réseau, il est donc crucial de veiller à ce que l’accès aux fichiers soit restreint avec l’utilisation des ACL de fichiers ou similaires!

Contrôle d’accès

Le module de contrôle d’accès peut être utilisé pour spécifier en détail quels utilisateurs peuvent accéder à certains ordinateurs. Le contrôle d’accès est effectué lors de l’initialisation de la connexion après une authentification réussie. Alors que l’authentification assure l’authenticité d’un utilisateur accédant, la fonctionnalité de contrôle d’accès restreint l’accès à l’ordinateur aux utilisateurs autorisés tels que les enseignants.

La configuration s’effectue à partir de la page de configuration Contrôle d’accès et est décrite en détail dans configuration reference ainsi qu’au chapitre Règles du contrôle d’accès.

Important

Comme tous les autres paramètres, la configuration du contrôle d’accès est une partie de la configuration locale de Veyon. La configuration doit donc être transferred to all other computers pour fonctionner convenablement.

Emplacements & ordinateurs

Sur la page de configuration Emplacements & ordinateurs, vous pouvez créer les emplacements et les ordinateurs affichés dans l’application Veyon Maître lorsque le processus d’arrière plan intégré Répertoire objets réseau est utilisé. Contrairement aux processus d’arrière plan tels que LDAP ces informations sont stockées dans la configuration locale et doivent donc être transférées sur tous les ordinateurs.

La page de configuration est composée de deux listes. La liste de gauche contient tous les emplacements configurés. En utilisant les deux boutons situés sous la liste, des emplacements peuvent être ajoutés ou supprimés. Les emplacements existants peuvent être modifiés et renommés en double-cliquant.

La liste de droite contient tous les ordinateurs stockés pour l’emplacement actuellement sélectionné. Les deux boutons sous la liste peuvent être utilisés pour ajouter ou supprimer des ordinateurs. Les cellules individuelles du tableau peuvent être modifiées en double-cliquant dessus. Un nom d’ordinateur et un nom d’hôte ou une adresse IP doivent être spécifiés pour chaque ordinateur. Pour accéder aux instances de Veyon Server autres que celles par défaut (Mode multi-session) les numéros de port correspondants doivent être ajoutés, par ex: myhost.example.org:11101. Si la fonction Wake-on-LAN <https://fr.wikipedia.org/wiki/Wake-on-LAN> _ doit être utilisée, l’adresse MAC correspondante doit également être fournie. Sinon, cette colonne peut être laissée en blanc.

LDAP

Toutes les informations sur la connexion de Veyon à un serveur compatible LDAP tel que OpenLDAP ou Active Directory sont disponibles au chapitre Intégration LDAP/AD.

Import / export d’une configuration

Une condition importée pour l’utilisation de Veyon est une configuration identique sur tous les ordinateurs. Le transfert de la configuration de Veyon vers un autre ordinateur peut être effectué manuellement au début, mais doit être automatisé ultérieurement. Différentes méthodes sont disponibles dans les deux sens.

Dans le configurateur Veyon, vous pouvez trouver l’entrée Enregistrer les paramètres dans un fichier dans le menu Fichier. Cette entrée permet d’exporter la configuration actuelle vers un fichier au format JSON. Ce fichier peut être importé sur un autre ordinateur en utilisant l’entrée Charger les paramètres à partir du fichier dans le même menu. Veuillez noter que les paramètres sont chargés dans l’interface utilisateur pendant l’importation, mais ne sont appliqués et enregistrés dans le système qu’après avoir appuyé sur le bouton Appliquer.

Le module Gestion de la configuration du Interface de commande en ligne peut être utilisé pour automatiser/scripter l’importation et l’exportation de la configuration.

De plus, lors de l’exécution d’une automated installation la configuration peut être importée sans aucune autre intervention de l’utilisateur. Dans la section exemple, un example est donné pour le paramètre d’installation /ApplyConfig.

Réinitialisation de la configuration

Dans certaines situations d’erreur, il peut être conseillé de réinitialiser complètement la configuration de Veyon puis de redémarrer avec les valeurs par défaut. À cette fin, vous pouvez utiliser l’entrée Réinitialisation de la configuration dans le menu Fichier du configurateur Veyon.

Alternativement, la configuration peut également être réinitialisée à l’aide du module Gestion de la configuration de Interface de commande en ligne.

De plus, la configuration enregistrée peut être réinitialisée au niveau du système d’exploitation. Sous Linux, le fichier /etc/xdg/Veyon Solutions/Veyon.conf doit être supprimé, tandis que sous Windows, la clé de registre :fichier:`HKLM\\Software\\Veyon Solutions` et toutes ses sous-clés doivent être supprimé.